In einer zunehmend digitalen Welt sind Cyberbedrohungen eine der grössten Herausforderungen für Unternehmen. Ob kleine Start-ups oder grosse Firmen – niemand ist vor Hackerangriffen, Malware oder Datenlecks sicher. Daher ist der Aufbau eines robusten Sicherheitsnetzwerks unerlässlich. Ein entscheidendes Element in dieser Strategie ist ein Security Operations Center (SOC). In diesem Blogbeitrag erläutern wir, wie ein SOC dazu beiträgt, Cyberbedrohungen zu verhindern und welche konkreten Massnahmen es ergreift.

1. Echtzeit-Überwachung und Bedrohungserkennung

Eine der Hauptaufgaben eines SOC ist die kontinuierliche Überwachung der IT-Infrastruktur eines Unternehmens. Dies wird durch den Einsatz von Security Information and Event Management (SIEM)-Systemen erreicht, die Daten aus verschiedenen Quellen in Echtzeit sammeln und analysieren. Stellen Sie sich vor, wie ein Team von Sicherheitsexperten rund um die Uhr das Netzwerk Ihres Betriebes überwacht, um ungewöhnliche Aktivitäten oder potenzielle Angriffe sofort zu erkennen. Diese Echtzeit-Überwachung ermöglicht es, Bedrohungen frühzeitig zu identifizieren, bevor sie schwerwiegenden Schaden anrichten.

2. Incident Response und schnelle Schadensbegrenzung

Im Falle eines Cyberangriffs kommt es auf schnelles Handeln an. Ein SOC hat festgelegte Abläufe, um im Falle eines Sicherheitsvorfalls schnell zu reagieren. Sobald eine Bedrohung erkannt wird, wird der Vorfall analysiert, um die Schwere und Art des Angriffs zu bestimmen. In der Regel erfolgt dann sofortige Schadensbegrenzung, um die Auswirkungen auf das Unternehmen zu minimieren. Dies kann das Isolieren betroffener Systeme, das Beenden von verdächtigen Prozessen oder das Wiederherstellen von gesicherten Daten umfassen.

3. Schutz vor Malware und Ransomware

Cyberkriminelle setzen häufig Malware und Ransomware ein, um Unternehmen anzugreifen. Malware kann Daten stehlen oder Systeme beschädigen, während Ransomware den Zugriff auf wichtige Daten blockiert, bis eine Lösegeldzahlung erfolgt. Ein SOC nutzt fortschrittliche Sicherheitslösungen, um solche Bedrohungen zu erkennen und abzuwehren. Dazu gehören Intrusion Detection Systems (IDS), die potenziell schädlichen Aktivitäten im Netzwerk identifizieren, sowie Antimalware-Tools, die sicherstellen, dass gefährliche Software schnell entfernt wird.

4. Schwachstellenmanagement und Patching

Technologie entwickelt sich ständig weiter, und damit auch die Methoden, die Hacker nutzen, um Schwachstellen auszunutzen. Ein SOC spielt eine Schlüsselrolle beim Schwachstellenmanagement. Periodische Scans der Systeme helfen dabei, Sicherheitslücken zu identifizieren, die von Hackern ausgenutzt werden könnten. Ein effektives SOC implementiert dann Prozesse für das zeitnahe Patching und Updaten der Software und Systeme, um sicherzustellen, dass bekannte Schwachstellen geschlossen werden, bevor sie zum Problem werden.

5. Sichere Backup-Strategien

Das Erstellen regelmässiger Backups kritischer Daten stellt sicher, dass Unternehmen im Falle eines Datenverlusts oder einer Ransomware-Attacke schnell wiederhergestellt werden können. Backups sollten an einem sicheren, von der Hauptinfrastruktur getrennten Ort gespeichert werden, um sie vor potenziellen Angriffen zu schützen.

- Automatisierte Backups: Führen Sie tägliche oder wöchentliche Backups automatisch durch.

- Vielfältige Speicherorte: Speichern Sie Backups an mehreren Orten (Vor-Ort, Cloud, Remotestandort).

- Datenverschlüsselung: Schützen Sie Backup-Daten durch Verschlüsselung.

- Wiederherstellungstests: Testen Sie regelmässig die Wiederherstellung, um die Funktionsfähigkeit zu gewährleisten.

- Dokumentation: Halten Sie alle Prozesse fest und integrieren Sie Backup-Pläne in die gesamte Sicherheitsstrategie.

6. Mitarbeiterschulungen und Sicherheitsbewusstsein

Die menschliche Komponente ist oft das schwächste Glied in der Sicherheitskette. Viele Cyberangriffe, insbesondere Phishing-Attacken, zielen auf Mitarbeitende ab, die möglicherweise nicht über die nötigen Kenntnisse verfügen, um solche Bedrohungen zu erkennen. Ein SOC fördert daher das Sicherheitsbewusstsein im Unternehmen durch wiederholte Schulungen und Informationsmassnahmen. Mitarbeiter lernen, wie sie verdächtige E-Mails erkennen, sichere Passwörter erstellen und sicher mit Informationen umgehen können. Der Mensch wird so zu einer starken Verteidigungslinie gegen Cyberangriffe.

Fazit

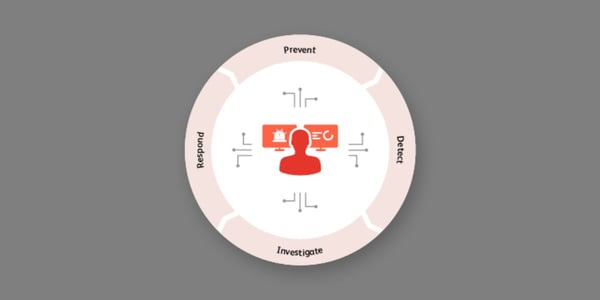

Ein Security Operations Center ist ein unverzichtbarer Bestandteil der Cyberabwehrstrategie jedes Unternehmens. Durch die Kombination aus Echtzeit-Überwachung, schnellem Incident Response, Malware-Schutz, Schwachstellenmanagement und der Schulung von Mitarbeitenden sorgt ein SOC dafür, dass Unternehmen besser vor Cyberbedrohungen geschützt sind. In einer Zeit, in der digitale Angriffe immer raffinierter werden, ist es entscheidend, die eigene Sicherheitsinfrastruktur kontinuierlich zu stärken und auf dem neuesten Stand zu halten. Investieren Sie in Ihr SOC und schützen Sie sich proaktiv vor den vielfältigen Bedrohungen der digitalen Welt.

Zu unserem Service:

Leuchter IT Cyber Security Operations Center (SOC)

Weitere Beiträge:

SOC im Detail: So schützt ein Security Operations Center ihr KMU

SGV Holding AG – höchste IT-Sicherheit dank Security Operations Center (SOC)